Terrorisme non virtuel

mercredi 1 février 2017

L'ampleur des menaces liées aux attaques contre les infrastructures des entreprises et des organisations a augmenté ces dernières années. Il n'y a pas si longtemps encore, utiliser un exploit pour attaquer ou "nuker" (nuke - signifie arme nucléaire en anglais) le site web de Microsoft (ainsi que d'autres sites) était considéré comme un jeu.

Aujourd'hui, le site Web d'une société représente sa fenêtre sur le monde, et sa vitrine pour ses clients, actuels et futurs, ses fournisseurs et ses partenaires, et même des interruptions de dix minutes dans son travail peuvent affecter gravement ses activités. Même un compte piraté sur Twitter peut provoquer des conséquences graves !

Le FBI a lancé une enquête sur une attaque qui a mis le monde entier en émoi et provoqué une vive agitation parmi les équipes responsables des news de centaines de chaines de télévision. Le message suivant est apparu en pleine nuit sur le compte Twitter de l'agence Associated Press : « deux explosions ont eu lieu à la Maison Blanche, le président Obama a été blessé. » Un démenti a été suivi quelques minutes plus tard, mais ce délai a été suffisant pour que cette news soit reprise par d'autres agences. AP est considéré comme une source d'information fiable.

Il est facile de deviner que l’information a fortement influencé les cours boursiers. Ceux qui savaient que le cours des actions des plus grandes entreprises américaines baisserait à cause de la panique provoquée par cette annonce, puis monterait de nouveau après le démenti ont bien gagné.

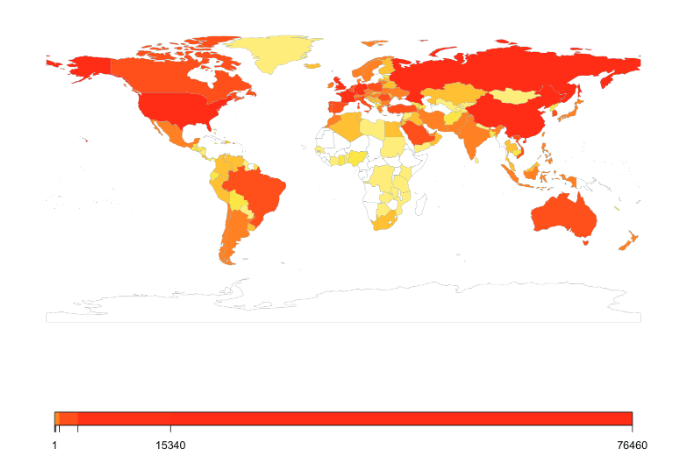

Cependant, de tels cas sont rares. Les cyber attaques les plus massives sont les attaques dites DDoS (par déni de service). Pour l'organisation de ce type d'attaque, les criminels infectent partout dans le monde un grand nombre d'ordinateurs, d'appareils mobiles, et même des dispositifs liés à l’Internet des objets (qui sont généralement sans protection ou qui ont un antivirus très faible) avec un malware spécialisé puis il utilisent les appareils contaminés afin de générer des millions de requêtes vers des sites ciblés, en bloquant ainsi le trafic et en perturbant fortement leur fonctionnement.

Ainsi, en 2016, la Russie s’est vue (tristement) placée au premier rang des pays exposés aux attaques DDoS - au cours du deuxième trimestre de 2016, la Russie a même dépassé la Chine avec trois fois plus d’attaques !

Mais où se situe le profit des attaques cybernétiques ? En ce qui concerne les gens qui les réalisent, la situation est claire, ils sont bien payés pour effectuer ces attaques, des milliers de dollars pour un site Web planté, qui sera de nouveau opérationnel dès que celui qui a commandé l'attaque arrêtera de payer. Mais quel est l'intérêt de celui qui le commande ? Pourquoi dépenser de l'argent pour cela ?

Il existe de multiples raisons parmi lesquelles la volonté de nuire à ses concurrents ou de montrer sa force. Mais globalement, l’objectif est de nuire et de TERRORISER.

Et ce cyberterrorisme n’est pas virtuel.

Le projet Lumières sur la sécurité recommande

- Les attaques DDoS ne peuvent pas durer éternellement. Chaque minute de l'attaque coûte cher, de sorte que, tôt ou tard, la source sera épuisée. En d'autres mots, ne paniquez pas, c'est ce que les terroristes attendent, mais patientez plutôt en attendant que tout soit fini.

- Scannez régulièrement vos ordinateurs connectés au réseau avec un antivirus. Si vous avez un dispositif qui est trop intelligent pour être une source potentielle de menaces mais assez "bête" pour que vous puissiez y installer un antivirus, scannez-le de manière distante. Dr.Web Antivirus pour Linux est par exemple en mesure d'effectuer une analyse antivirus via SSH.

- Ne gardez jamais les mots de passe préinstallés, mais remplacez-les par les mots de passe forts, c’est-à-dire plus compliqués que « 12345 ».

- Beaucoup de pays changent leur loi de façon à ce que les propriétaires des dispositifs utilisés dans une attaque portent une responsabilité.

Si tout le monde pouvais respecter ces recommandations assez simples, il n'y aurait pas d'attaques DDoS !

![Partagés 15 fois [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nous apprécions vos commentaires

Pour laisser un commentaire, vous devez accéder au site via votre compte sur le site de Doctor Web. Si vous n'avez pas de compte, vous pouvez le créer.

Commentaires des utilisateurs

vasvet

05:45:56 2018-10-06

Неуёмный Обыватель

03:47:53 2018-08-08

Bernard

10:40:21 2017-02-01

Existe-il un moyen pour un éditeur de sécurité de mettre en oeuvre des moyens pour arrêter ou filtrer ce type d'attaques? ajout de serveurs leurres et de VPN?