WannaCry Fermez les ports

jeudi 8 juin 2017

Le ransomware WannaCry qui a fait tant de bruit dans les médias et endommagé les données des utilisateurs ne peut pénétrer dans l'ordinateur qu’à certaines conditions :

- si les mises à jour de sécurité ne sont pas installées. Cela peut se produire si le système de mise à jour automatique est désactivé, si l'utilisateur refuse d'installer les mises à jour ou que l'OS utilisé n'est plus pris en charge par l'éditeur.

- Les ports réseau ciblés par les pirates sont ouverts. Notamment, le port 445.

- Le service SMB v1 est autorisé.

Sans au moins une de ces conditions, le Trojan ne peut pas pénétrer dans l'ordinateur.

Voyons comment fermer les ports.

En général, il est impossible de déterminer quels ports ne sont pas nécessaires. Nous envisageons ceux qui ne sont pas nécessaires sur les PC non réunis en réseau.

| Port | Description |

|---|---|

| 135 | MSRPC (Microsoft RPC). Port utilisé dans des applications réseau Microsoft. Si votre client de messagerie ne communique pas avec le serveur Exchange, il est fort probable que vous n'ayez pas besoin de ce port. |

| 137 | NETBIOS-NS (NetBIOS Name Service) |

| 138 | NETBIOS-DGM (NetBIOS Datagram Service) |

| 139 | NETBIOS-SSN (NetBIOS Session Service) |

| 445 | MICROSOFT-DS est utilisé dans Microsoft Windows 2000 et les versions ultérieures pour l'accès IP TCP / direct sans utiliser le NetBIOS (par exemple dans Active Directory) |

Il existe plusieurs façons de fermer un port inutile. Par exemple, en tant qu'administrateur, vous pouvez exécuter les commandes suivantes en ligne de commande sous Windows 10 :

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=135 name=″Block_TCP-135″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=137 name=″Block_TCP-137″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=138 name=″Block_TCP-138″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=139 name=″Block_TCP-139″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=5000 name=″Block_TCP-445″Sous Windows 7, vous devez enregistrer la clé de registre :

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

Les manipulations décrites ci-dessus nécessitent une certaine expérience.

Mais les utilisateurs de Dr.Web ont une variante plus facile.

Le projet Lumières sur la sécurité recommande

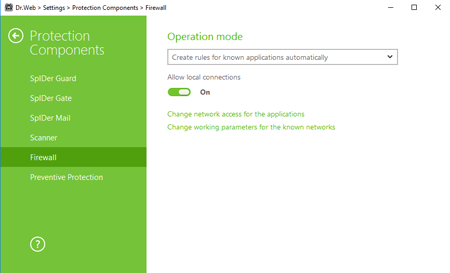

Le Pare-feu Dr.Web protège votre ordinateur contre un accès non-autorisé et contre la fuite de données importantes via le réseau. Ce composant vous permet de contrôler la connexion et le transfert de données via Internet, de bloquer les connexions suspectes au niveau des paquets et applications. En particulier, il permet de bloquer les ports inutilisés.

Pour configurer les paramètres du Pare-feu, cliquez sur l'icône ![]() dans la zone de notification, déverrouillez la possibilité de modifier les paramètres en appuyant sur l'icône

dans la zone de notification, déverrouillez la possibilité de modifier les paramètres en appuyant sur l'icône ![]() (l'apparence de l'icône changera pour

(l'apparence de l'icône changera pour ![]() ). En cliquant sur l'icône qui apparaît

). En cliquant sur l'icône qui apparaît![]() , choisissez dans le menu Composants de protection l’élément Pare-feu.

, choisissez dans le menu Composants de protection l’élément Pare-feu.

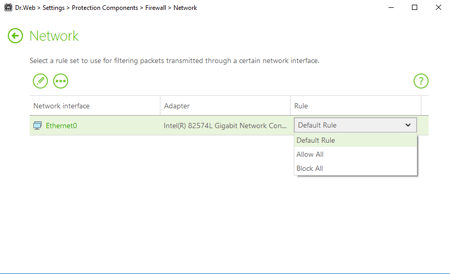

Sélectionnez ensuite l'élément Modifier les paramètres de fonctionnement pour les réseaux connus puis indiquez l'interface réseau utilisée. Les interfaces actives seront affichées dans le tableau de manière automatique.

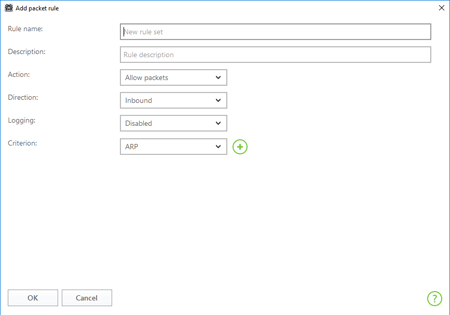

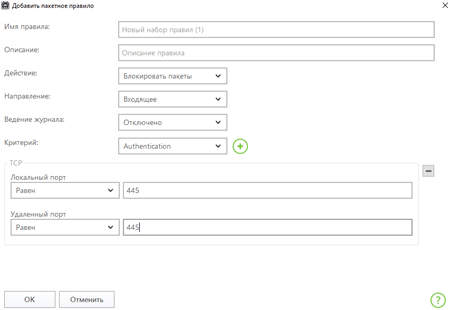

Pour créer un ensemble de règles pour un nouveau programme, cliquez sur Créer.

Dans la liste Critère, sélectionnez TCP et indiquez le numéro de port :

Cliquez sur OK.

Ainsi, les solutions antivirus Dr.Web offrent une protection fiable contre les menaces les plus récentes, y compris WannaCry.

![Partagés 0 fois [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nous apprécions vos commentaires

Pour laisser un commentaire, vous devez accéder au site via votre compte sur le site de Doctor Web. Si vous n'avez pas de compte, vous pouvez le créer.

Commentaires des utilisateurs

vasvet

09:13:38 2018-08-27

razgen

18:45:20 2018-08-16

Неуёмный Обыватель

03:27:48 2018-07-20

Bernard

06:03:43 2017-06-08