Entrez, la porte est ouverte

lundi 9 janvier 2017

Les systèmes d'exploitation et les applications modernes ressemblent à un couteau suisse. D'énormes fonctionnalités vous permettent d'effectuer presque toutes les tâches courantes. En même temps, les développeurs de logiciel ne savent pas exactement quelles tâches seront exécutées par l'utilisateur. Par conséquent, l'installation par défaut est effectuée de sorte que l'utilisateur n'a rien à ouvrir et à configurer. La situation est aggravée par le fait que les éditeurs s’adressent à des utilisateurs qui ne sont pas forcément des spécialistes en informatique et que les assistants d'installation modernes ne prévoient pas, en règle générale, de possibilités pour un réglage fin des programmes installés. Qu'est-ce qui en ressort ?

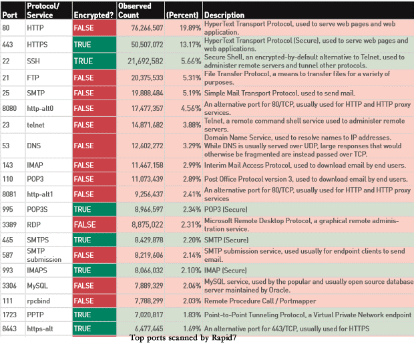

Les chercheurs de la société Rapid7 ont scanné des millions de serveurs dans le monde afin de trouver des services potentiellement dangereux pouvant transmettre des informations importantes sans chiffrement et qui ne devraient pas être directement accessibles depuis Internet.

Au cours de l'étude, les systèmes ont été scannés à la recherche des ports TCP ouverts. Les 30 ports les plus populaires ont été scannés.

TOP 20 des 30 ports vérifiés :

Et ce sont seulement 30 ports les plus populaires !

Selon les chercheurs, la plupart des applications n'utilisent pas le chiffrement lors de la transmission de données sur Internet même si le logiciel installé le permet.

Selon les résultats de l'étude, les chercheurs ont rédigé un " Indice national de la divulgation ", en publiant des statistiques de scan pour chaque pays du monde. En Russie (qui occupe la 11ème place) 2 832 044 dispositifs accessibles aux pirates ont été détectés, il s'agit des dispositifs qui sont écoutés sur les 30 ports TCP.

Les chercheurs ont également détecté 11.2 millions de serveurs qui fournissent un accès direct aux bases de données relationnelles. Leur scanner a détecté 7,8 millions de serveurs MySQL (port 3306) et 3,4 millions de systèmes avec Microsoft SQL Server (port 1433). Lors du scan des SGBD, les chercheurs n'ont pas vérifié les ports utilisés par défaut par PostgreSQL et OracleDB.

Le projet Lumières sur la sécurité recommande

Après avoir terminé le déploiement de toutes les applications souhaitées sur le serveur, désactivez tous les services non utilisés et fermez les ports qui ne sont pas utilisés.

Ainsi, au stade du déploiement, l'installation distante d'application peut être utile, mais après la fin de l'installation, ce service peut représenter un danger.

Vous pouvez identifier les ports utilisés à l'aide des applications spécialisées.

Les utilisateurs de Dr.Web Security Space n'ont pas besoin de tels logiciels, car Dr.Web leur offre l'option suivante :

Cliquez avec la souris sur l'icône  dans la zone de notification.

dans la zone de notification.

Débloquez la modification des paramètres en cliquant sur l'icône  (l'icône va changer d'apparence pour

(l'icône va changer d'apparence pour  ).

).

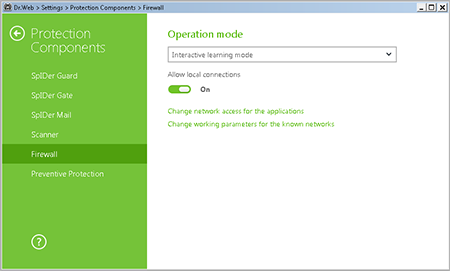

En cliquant sur l'icône qui apparaît  , depuis le menu Composants de protection, sélectionnez l'élément Pare-feu .

, depuis le menu Composants de protection, sélectionnez l'élément Pare-feu .

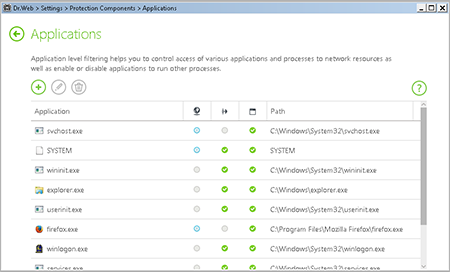

Sélectionnez Modifier l'accès au réseau pour les applications. Dans la fenêtre qui apparaît, une liste des applications en cours d'exécution sera affichée.

Sélectionnez l'application souhaitée et cliquez dessus.

Dans la fenêtre, vous pouvez trouver toutes les informations nécessaires sur l'application.

Vous pouvez modifier le type de règle, créer une liste en ajoutant de nouvelles ou en modifiant les règles de filtrage existantes, vous pouvez également modifier l'ordre de leur exécution. Les règles sont appliquées les unes après les autres, selon leur ordre dans la liste.

Plusieurs paramètres peuvent être définis pour chaque application.

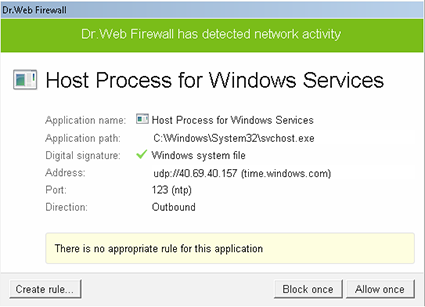

Evidemment, toutes les applications ne fonctionnent pas en permanence. Basculez le Pare-feu vers le mode interactif, ainsi au lancement de chaque application qui n'a pas de règle d'accès au réseau, vous recevrez l'invite suivant :

Soyez attentifs : souvent, les applications consultent un grand nombre de ressources sur le web et il faudra définir les droits d'accès pour toutes les requêtes.

![Partagés 15 fois [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nous apprécions vos commentaires

Pour laisser un commentaire, vous devez accéder au site via votre compte sur le site de Doctor Web. Si vous n'avez pas de compte, vous pouvez le créer.

Commentaires des utilisateurs

Bernard

21:31:45 2017-01-09