Les sites web sont parfois les maillons faibles

lundi 5 mars 2018

Un des moyens les plus courants de pénétration des malwares sur les PC et ordinateurs de poche est le téléchargement, les emails et les supports amovibles étant également facteurs de risque.

¡Important ! L’infection peut arriver simplement en visitant un site web. Les cybercriminels n’ont même pas besoin de vous pousser à télécharger quoi que ce soit !

Dans cet article, nous ne parlerons pas des faux sites sur lesquels les utilisateurs peuvent arriver en cliquant accidentellement sur une bannière ou via du spoofing ou toute autre technique utilisée par les cybercriminels. Voyons plutôt comment les malwares peuvent être présents sur des sites légitimes.

Pour diffuser des malwares depuis un site web, les cybercriminels doivent d’abord en prendre le contrôle.

Ensuite, ils infectent une page en particulier puis toutes les pages du ou des sites administrés par le compte compromis. Certains vers ciblent des systèmes de gestion de contenu connus, certains programmes malveillants trouvent les pages sur le disque et y ajoutent du code JS. A travers ces actions, les pirates peuvent poursuivre plusieurs objectifs. Par exemple, en plus de placer des malwares dans les téléchargements, ils peuvent modifier les fichiers de configuration d’un serveur afin que, sous certaines conditions, les visiteurs soient redirigés vers un site malveillant destiné à accomplir encore d’autres tâches.

Comment les attaquants parviennent-ils généralement à accéder à un site ?

En exploitant des vulnérabilités. Oui, les sites web aussi peuvent être vulnérables ! La plupart des sites avec lesquels nous travaillons comportent des failles.

- 35% des sites vulnérables aux attaques XXS le sont également aux injections SQL et aux attaques XXE ;

- 23% des sites web comportent la vulnérabilité POODLE et seuls 0,43% sont vulnérables aux exploits Heartbleed ;

- Il y a eu une multiplication par cinq des incidents impliquant des vulnérabilités sévères (par exemple les injections SQL) lors des attaques RansomWeb ;

- 79,9% des serveurs web utilisent des en-têtes http faiblement configurées ou non sécurisées ;

- Des mises à jour régulières et des service packs sont installés sur seulement 27,8% des serveurs web.

Publication de High-Tech Bridge sur les tendances de la sécurité pour la première moitié de l’année 2016.

https://www.htbridge.com/news/web-security-trends-of-the-first-half-of-2016.html

Comment ces vulnérabilités sont-elles exploitées, et comment mettent-elles en danger les visiteurs de sites web ?

- Les vulnérabilités liées aux injections SQL permettent aux criminels d’accéder aux données des bases de données des sites que les développeurs entendaient garder secrètes (ces informations permettent l’accès au panneau d’administration sans mot de passe, par exemple), ou d’altérer les données stockées (par exemple, supprimer un tableau ou altérer un contenu).

- Grâce à l’injection de code, les attaquants peuvent utiliser des données soumises par un utilisateur pour y introduire un code exécutable.

- Le CSRF (Cross-Site Request Forgery, également appelé XSRF), l’un des types d’attaques les plus dangereux qui soit, tente de forcer le navigateur à envoyer une requête à un serveur ciblé sans le consentement de l’utilisateur. Ainsi, le hacker peut exécuter plusieurs actions au nom d’autres utilisateurs enregistrés sur le site vulnérable.

- XSS, ou « cross-site scripting » est un type de vulnérabilité qui permet aux criminels d’exploiter un défaut impliquant la vérification du contenu délivré sur un navigateur côté client. Les attaquants peuvent ainsi modifier l’apparence du site. Rappelons que des fichiers malveillants écrits uniquement en JavaScript existent déjà.

Et bien sûr, la bonne vieille méthode consistant à cracker des mots de passe faibles ou rarement modifiés fonctionne toujours

De plus, des mots de passe transmis via des canaux non sécurisés peuvent être interceptés. Enfin, les attaquant peuvent obtenir l’accès à un site si un serveur est faiblement configuré ou lors d’attaques DDoS.

Le projet Lumières sur la sécurité recommande

Si vous êtes responsable d’un site web :

- Utilisez des mots de passe forts

- N’utilisez jamais le même mot de passe pour le même service ou site, et modifiez-les régulièrement – un mot de passe peut être compromis lors d’une fuite de données et vous pouvez rester un moment avant de vous en apercevoir.

- Accédez au CMS de votre site via un réseau sécurisé, surtout si vous utilisez un réseau sans fil.

- Si vous avez reçu un mot de passe d’une tierce personne (par exemple, un développeur web), modifiez-le immédiatement.

- L’accès à un site doit être limité à quelques adresses – dans ce cas, l’attaquant ne pourra tout simplement pas se logger au site. Les exceptions (home office, travail en voyage d’affaires etc.) doivent rester des exceptions, et durant ces périodes, vous devriez indiquer la durée, les moments de la journée, les adresses et les noms des utilisateurs autorisés à se connecter au système de gestion du site. Pour renforcer la sécurité, vous pouvez également utiliser une CAPTCHA ou une authentification à deux facteurs.

- Installez les mises à jour du logiciel que vous utilisez

- Assurez-vous que l’ordinateur depuis lequel vous contrôlez votre site est protégé par un antivirus

- Scannez les fichiers du site avec l’antivirus régulièrement

- Lors de l’administration d’un serveur, utilisez une authentification par token en plus d’un mot de passe.

Si vous êtes utilisateur

- N’ouvrez pas des URL reçues d’un expéditeur inconnu. Cela paraît simple mais cela fonctionne !

- Lorsque vous avez terminé toutes vos tâches de gestion d’un site, déconnectez-vous. Les criminels peuvent utiliser une session ouverte pour obtenir un accès au site sans utiliser aucun exploit.

- Utilisez un navigateur différent ou bien un mode anonyme ou privé pour visiter des sites importants (idéalement, vous devriez utiliser un navigateur différent)

- Rappelez-vous que la plupart des sites que vous visitez comportent des vulnérabilités. Un site qui était sûr hier peut représenter une menace pour ses visiteurs aujourd’hui.

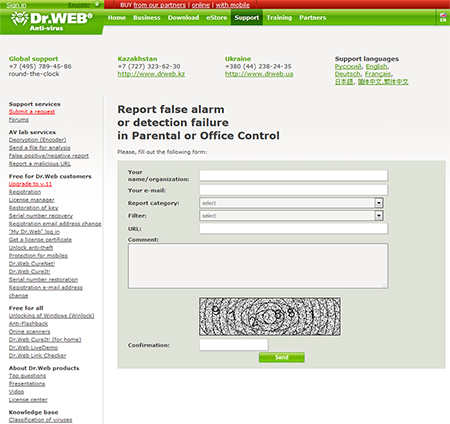

Si vous découvrez un site compromis, notifiez son administrateur et les entreprises de sécurité.

![Partagés 0 fois [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nous apprécions vos commentaires

Pour laisser un commentaire, vous devez accéder au site via votre compte sur le site de Doctor Web. Si vous n'avez pas de compte, vous pouvez le créer.

Commentaires des utilisateurs

vasvet

06:09:03 2018-08-27

razgen

02:54:35 2018-08-21

Неуёмный Обыватель

20:18:05 2018-07-17

Bernard

18:35:09 2018-03-05

Peut-être aussi pour les mots de passe qu'il serait bon que Dr Web réalise une application PasswordManager pour que ses utilisateurs soient encore mieux protégés.