Il est impossible de détecter ce qui n'existe pas

mercredi 14 septembre 2016

2 – 2 = 0

3 – 3 = 0

2 – 2 = 3 – 3

2 = 3

Sophisme algébrique

Le sophisme est un raisonnement ayant pour but d'induire quelqu'un en erreur.

Qu'est ce qu'un virus ? C’est un fichier programme conçu à des fins malveillantes.

Les fichiers sont contrôlés par un moniteur de fichiers (dans Dr.Web, c'est Dr.Web SpIDer Guard).

Le composant Dr.Web SpIDer Guard est présent dans Dr.Web Antivirus.

Il suffit donc d'avoir ce produit pour se protéger contre les virus.

C'est un sophisme antivirus.

Cela paraît logique, mais ça ne l’est pas. Effectivement, la plupart des représentants de malwares existent sous la forme de fichiers. La plupart, mais pas tous.

Les vers (worms), par lesquels a débuté la création de virus. Les rootkits. Les programmes malveillants pour BIOS. Les malfaiteurs tentent toujours d'être invisibles aux yeux des antivirus.

Parmi les programmes malveillants modernes, il existe une catégorie spéciale de Trojans nommés par les experts Trojans " sans corps ". En fait, ils n'existent pas sur l'ordinateur contaminé sous forme d'un fichier particulier, mais ils fonctionnent directement dans la mémoire vive, en utilisant différents conteneurs pour se conserver, le registre Windows par exemple.

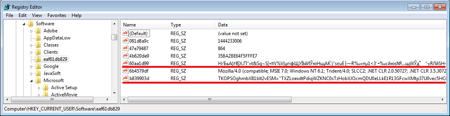

Ainsi, le Trojan polymorphe Trojan.Kovter.297 crée plusieurs entrées dans le registre : l’une contient le corps du Trojan sous format chiffré, l'autre comprend un script pour son déchiffrement et son chargement dans la mémoire de l'ordinateur. Les noms de ces enregistrements incluent des caractères ne pouvant pas être lus, du coup le programme standard regedit ne peut pas les afficher.

En fait, Trojan.Kovter fonctionne dans la mémoire vive de l'ordinateur contaminé sans enregistrer sa propre copie sur le disque sous forme de fichier, ce qui, dans une certaine mesure, empêche sa détection et sa suppression.

Il est à noter que, bien que le placement d'un programme malveillant dans le registre en plusieurs parties séparées puisse empêcher sa détection par un moniteur de fichiers qui utilise l'analyse par signatures, les technologies Dr.Web permettent de le faire.

Il existe une autre variante. Comme on le sait, les logiciels contemporains (solutions Adobe, navigateurs, Microsoft Office) permettent d’utiliser des macros, des scripts qui représentent des microprogrammes. Beaucoup de sites utilisent JavaScript. Ces scripts sont exécutés au sein d'un programme (navigateur, application MS Office...), et dans ce cas, leur enregistrement sur le disque n'est pas indispensable.

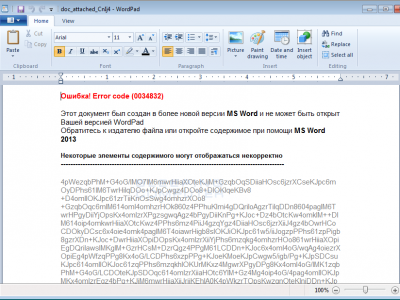

Le Trojan.Encoder.4860 est entièrement écrit en JavaScript et il est propagé sous forme de fichier JS. Pour empêcher l'analyse, le code du Trojan est obfusqué - on utilise la technique de mixage des fragments du codes, ce qui rend difficile sa détection par l'analyse utilisant les signatures. Pour détourner l'attention, le Trojan crée un fichier Word spécifique contenant des fragments d'autres fichiers et il l'ouvre pour que l'utilisateur pense que le document est corrompu. Le chiffrement de fichiers sur l'ordinateur se fait en utilisant la bibliothèque CryptoJS.

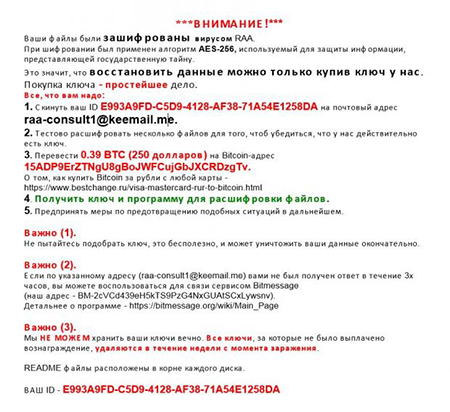

Jusqu'à présent, le Trojan.Encoder.486 est capable de chiffrer seulement 16 types de fichiers (.doc, .xls, .RTF, .PDF, .jpg, dbf, .DWG, .CDR, .PSD, cd,. mdb,. png,., .zip, .rar et .csv) et il modifie leurs extensions en .locked. Les attaquants demandent à la victime une rançon de 0,39 bitcoins (environ 250 dollars selon le taux de change actuel).

Les pirate diffusent le Trojan.Encoder.4860 via des envois de spam contenant un fichier avec l'extension .js et qui est dissimulé derrière un document Office; les malfaiteurs espèrent ainsi que l'utilisateur ouvrira le fichier. Dans ce cas, sur la majorité des ordinateurs, le code est exécuté à l'aide de Windows Script Host, ce qui permet à un script malveillant d'accéder à tous les utilitaires système.

Le projet Lumières sur la sécurité recommande

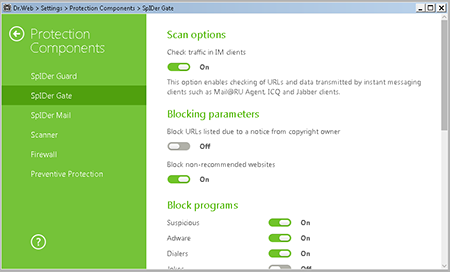

L'utilisation des composants qui analysent le trafic : Dr.Web SpIDer Gate et Dr.Web SpIDer Mail qui sont présents dans Dr.Web Security Space vous permet de vérifier le trafic Web et celui de la messagerie avant que le malware ne tombe dans les applications clients.

Pour accéder aux paramètres de l'antivirus Web SpIDer Gate, cliquez sur l'icône

dans le menu système, puis dans le menu qui s'ouvre, cliquez consécutivement sur

dans le menu système, puis dans le menu qui s'ouvre, cliquez consécutivement sur  ( Mode administrateur) ) et l'icône

( Mode administrateur) ) et l'icône  ( Paramètres). Dans la fenêtre qui apparaît, cliquez sur Paramètres et sélectionnez l'élément Composants de protection puis SpIDer Gаte.

( Paramètres). Dans la fenêtre qui apparaît, cliquez sur Paramètres et sélectionnez l'élément Composants de protection puis SpIDer Gаte.Attention ! L’accès à la modification des paramètres de l'antivirus peut être protégé par un mot de passe.

Les produits Dr.Web utilisent la technologie d'analyse heuristique Dr.Web ScriptHeuristic, ce qui permet de détecter des exploits obfusqués dans les fichiers HTML et PDF écrits en JavaScript. La technologie ScriptHeuristic empêche l'exécution de tous les scripts malveillants dans les navigateurs et documents PDF sans compromettre la fonctionnalité des scripts légitimes. Protège contre la contamination par des virus inconnus via le navigateur web. Fonctionne indépendamment de l'état de la base virale Dr.Web avec n'importe quel navigateur web.

- Désactivez la possibilité d'envoyer des fichiers exécutables dans les messages email. Ainsi, par défaut, Microsoft Outlook ne vous permet pas de recevoir des fichiers de certains types (par exemple les fichiers .exe) en pièces jointes, car elles peuvent contenir des virus, dangereux pour votre ordinateur. Par défaut, Outlook bloque ces fichiers. Vous pouvez consultez la liste des fichiers bloqués ici.

- Si vous n'avez pas besoin de lancer de scripts et macros, désactivez cette option dans MS Office et dans le lecteur de fichiers PDF. La marche à suivre pour MS Office est disponible ici.

![Partagés 15 fois [Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Nous apprécions vos commentaires

Pour laisser un commentaire, vous devez accéder au site via votre compte sur le site de Doctor Web. Si vous n'avez pas de compte, vous pouvez le créer.

Commentaires des utilisateurs

vasvet

07:42:22 2018-08-19

razgen

00:21:47 2018-07-13